前回の記事で作成した CAF エージェントチームを使って、Azure CAF の戦略フェーズを 無人で 実施してみます!エージェントたちが自律的に戦略ドキュメントを作成し、批判的なレビューを経て改善していく検証です。

要約

本記事では、GitHub Copilot のカスタムエージェント 9 体を使って、Azure CAF の戦略フェーズを 無人で 実行しました。主なポイントは以下のとおりです。

- Devil’s Advocate エージェント を新設し、ポジティブループに陥るリスクを予防。4 層ガードレール(ツール最小権限 × 禁止事項 × 提案のみ × /plan 推奨)で安全に運用

- 5 ステップの戦略ドキュメント を

/delegateコマンドで自動生成(合計約 270 KB、5 ファイル) - Devil’s Advocate の批判的レビュー → 改善サイクルにより、CCoE 最終レビューで全 7 項目をパス

- Copilot エキスパート(技術面)+ 人事エージェント(ビジネス面)の 2 軸評価 を全 9 エージェントに実施。統合スコア平均 62.8/70(89.7%)を達成

- 検証に使用したリポジトリ: NakayamaKento/caf-agents

はじめに

これまでの記事で、CAF エージェントの土台を 2 ステップで構築してきました。

-

Azure CAF の組織論に基づいたエージェントを作成し隊

CAF の組織論に基づいた 7 つの AI エージェントを GitHub Copilot CLI のカスタムエージェントとして作成。人事評価エージェントによる改善サイクルも実施しました。 -

カスタムエージェントのフォーマットを整え隊

.agent.mdのベストプラクティス(description をトリガーとして設計、ツール最小権限、明示的な禁止事項)を整理。Agent Skills(SKILL.md)、Custom Instructions、Prompt Files、4 層ガードレール設計を導入し、Copilot エキスパートエージェントによるフォーマット評価を追加しました。

今回は、これらのエージェントを使って CAF の戦略フェーズの成果物を実際にエージェントに無人で作成させる 検証を行います。人間は最初の指示を出すだけで、エージェントたちが自律的にドキュメントを作成し、互いにレビュー・改善を繰り返す、まさに「エージェントだけで CAF を回す」という実験です。

想定読者

- 前回までの記事を読んで、エージェントの活用に興味を持った方

- Azure CAF の戦略フェーズについて具体的な成果物イメージを知りたい方

- AI エージェントの自律的な協調動作に関心がある方

/delegateコマンドによる無人実行の実践例を知りたい方

この記事のゴール

- CAF 戦略フェーズの 5 ステップをエージェントで無人実行する

- Devil’s Advocate エージェントによる批判的レビューの導入

- 成果物の品質向上サイクルの確立

- 人事エージェントによる戦略フェーズ用の評価と改善

前回からの進化ポイント

前回の記事ではエージェントの「作成と改善」、前々回ではエージェントの「フォーマット整備」が主テーマでしたが、今回はエージェントに 実際の仕事をさせる ところまで踏み込みます。具体的には以下の進化ポイントがあります。

| 項目 | 1 回目(エージェント作成) | 2 回目(フォーマット整備) | 今回(戦略フェーズ実施) |

|---|---|---|---|

| エージェントの役割 | .agent.md の定義を改善 |

フォーマット準拠を徹底 | 戦略ドキュメントを実際に作成 |

| レビュー体制 | 人事エージェントのみ | Copilot エキスパート + 人事 | Devil’s Advocate を追加した 3 エージェント体制 |

| 成果物 | .agent.md ファイル |

SKILL.md / Instructions / Prompts | CAF 戦略フェーズの 5 つの成果物 |

| ガードレール | なし | 4 層ガードレール設計 | ガードレール適用済みエージェントで無人実行 |

背景

CAF 戦略フェーズとは

Azure CAF の Strategy メソドロジー は、クラウド導入の最初のステップです。組織がなぜクラウドを導入するのか、何を達成したいのかを明確にし、関係者の合意を得るフェーズです。

戦略フェーズは以下の 5 つのステップ で構成されています。

graph LR

S1[1. クラウド導入戦略<br/>を評価する] --> S2[2. 動機・ミッション<br/>目標を定義する]

S2 --> S3[3. 戦略チーム<br/>を定義する]

S3 --> S4[4. 組織を<br/>準備する]

S4 --> S5[5. 戦略を<br/>通知する]

classDef step fill:#69f,stroke:#333,color:#fff;

class S1,S2,S3,S4,S5 step;

| ステップ | 概要 | 主な成果物 |

|---|---|---|

| 1. クラウド導入戦略を評価する | 組織のクラウド導入準備状況を評価 | strategy_assessment.md |

| 2. 動機・ミッション・目標を定義する | クラウド導入の理由を特定し、動機を分類 | motivations_and_objectives.md |

| 3. 戦略チームを定義する | 戦略を構築し実行するチームを特定 | strategy_team.md |

| 4. 組織を準備する | リーダーシップのバイイン、運用モデルの準備 | organization_readiness.md |

| 5. 戦略を通知する | 財務効率、AI、セキュリティなどの考慮事項 | strategy_considerations.md |

なぜエージェントで実施するのか

前回の記事で作成したエージェントは、それぞれ CAF のチーム構造に対応した専門知識を持っています。これらのエージェントに戦略フェーズを実施させることで、以下のメリットが期待できます。

- 多角的な視点: 各専門エージェントがそれぞれの専門領域から戦略を検討

- 一貫性: CAF のガイダンスに基づいた一貫した品質の成果物

- 批判的レビュー: Devil’s Advocate エージェントが楽観的なバイアスを防止

- 自動化:

/delegateによる無人実行で、人間は結果のレビューに集中できる

ただし、エージェント同士が互いの Output に対して過度にポジティブなフィードバックを返し合う「ポジティブループ」に陥るリスクがあります。戦略フェーズでは組織の方向性を決める重要な判断が求められるため、あらぬ方向に進まないよう 批判的な視点を持つエージェント が不可欠です。

フォルダ階層の設計思想

CAF は戦略フェーズだけでなく、計画(Plan)、準備(Ready)、導入(Adopt)、ガバナンス(Govern)と複数のフェーズを持っています。今後すべてのフェーズをエージェントで実施していく予定であるため、成果物を整理するフォルダ階層をこの時点で設計しておきます。

|

|

設計のポイントは以下の 4 点です。

- フェーズごとの番号付きフォルダ: CAF のフェーズ順にナンバリングすることで、進捗が一目でわかる

- 成果物のファイル名: 各ステップに対応した英語のファイル名で統一

- 評価レポートはルート直下: エージェントの評価はフェーズに依存しないため、ルートに配置

- skills / instructions / prompts の整備: フォーマット整備の記事 で導入した Agent Skills、パス固有インストラクション、Prompt Files をリポジトリに配置し、エージェントの品質を底上げ

ざっくり手順

- Devil’s Advocate エージェントの追加

- フォルダ階層の設計と準備

- 戦略フェーズの 5 ステップを

/delegateで無人実行 - 成果物のレビューと改善サイクル

- 人事エージェントによる評価と評価基準の見直し

詳細な手順

手順 1: Devil’s Advocate エージェントの追加

なぜ Devil’s Advocate が必要なのか

エージェント同士が互いの Output に対して 過度にポジティブなフィードバック を返し合い、品質が向上しないまま合意してしまう「ポジティブループ」に陥るリスクがあります。「素晴らしい提案です!」「完璧なドキュメントです!」のような応答ばかりでは、品質向上にはつながりません。

特に戦略フェーズでは、以下のようなリスクがあります。

- 楽観的すぎるコスト見積もり

- 現実離れしたスケジュール

- 組織の課題を過小評価した戦略

- 技術的な実現可能性を検討しない目標設定

これらを防ぐために、意図的にケチをつけ、批判点を探すエージェント(Devil’s Advocate Agent)を新たに作成します。

Devil’s Advocate エージェントの .agent.md 定義

フォーマット整備の記事 で学んだベストプラクティスを適用して、Devil’s Advocate エージェントを作成します。特に以下の点に注意します。

- description をトリガーとして設計: 「レビュー」「批判」「リスク」などのキーワードを含め、Copilot がいつこのエージェントを呼び出すべきか推論できるようにする

- ツール最小権限:

readとsearchのみ付与(分析専用エージェントなのでeditは不要) - 明示的な禁止事項(DON’T セクション): 暴走防止のためのガードレール

- 出力フォーマットの固定: 構造化された指摘で品質を安定させる

以下のプロンプトで Copilot CLI にエージェントを作成させます。

|

|

作成された .agent.md ファイルの主要部分を紹介します。

フォーマット整備の記事 で導入した 4 層ガードレール設計を Devil’s Advocate にも適用していることが重要なポイントです。分析専用エージェントなので edit 権限を付与せず(Layer 1)、明示的な禁止事項を列挙し(Layer 2)、提案のみモードを宣言しています(Layer 3)。

エージェント構成の全体像

Devil’s Advocate エージェントの追加により、エージェント構成は以下のようになります。CCoE がオーケストレーターとして全体を統括し、Devil’s Advocate が各成果物に対してフィードバックするという構図です。さらに、フォーマット整備の記事 で導入した Copilot エキスパートエージェントが技術的なフォーマット品質を担保します。

graph TB

User[ユーザー]

subgraph "CAF エージェントチーム"

Strategy[Cloud Strategy Agent<br/>ビジネス目標・投資判断]

Governance[Cloud Governance Agent<br/>ポリシー・コンプライアンス]

Platform[Cloud Platform Agent<br/>基盤設計・IaC]

Operations[Cloud Operations Agent<br/>監視・運用]

Security[Cloud Security Agent<br/>セキュリティ・脅威対策]

end

CCoE[CCoE Agent<br/>オーケストレーター]

DA[Devil's Advocate Agent<br/>批判的レビュー]

Expert[Copilot Expert Agent<br/>フォーマット評価]

HR[HR Evaluation Agent<br/>品質評価・改善提案]

User -->|指示| CCoE

CCoE -->|ビジネス戦略| Strategy

CCoE -->|ガバナンス要件| Governance

CCoE -->|基盤要件| Platform

CCoE -->|運用要件| Operations

CCoE -->|セキュリティ要件| Security

Strategy -->|成果物| DA

Governance -->|成果物| DA

Platform -->|成果物| DA

Operations -->|成果物| DA

Security -->|成果物| DA

DA -->|フィードバック| CCoE

Expert -.->|フォーマット評価| Strategy

Expert -.->|フォーマット評価| Governance

Expert -.->|フォーマット評価| Platform

Expert -.->|フォーマット評価| Operations

Expert -.->|フォーマット評価| Security

Expert -.->|フォーマット評価| DA

HR -.->|ビジネス評価| Strategy

HR -.->|ビジネス評価| Governance

HR -.->|ビジネス評価| Platform

HR -.->|ビジネス評価| Operations

HR -.->|ビジネス評価| Security

HR -.->|ビジネス評価| CCoE

HR -.->|ビジネス評価| DA

classDef user fill:#f6d,stroke:#333,color:#333;

classDef agent fill:#6cf,stroke:#333,color:#fff;

classDef ccoe fill:#fc6,stroke:#333,color:#333;

classDef da fill:#f66,stroke:#333,color:#fff;

classDef expert fill:#c6f,stroke:#333,color:#fff;

classDef hr fill:#cfc,stroke:#333,color:#333;

class User user;

class Strategy,Governance,Platform,Operations,Security agent;

class CCoE ccoe;

class DA da;

class Expert expert;

class HR hr;

ポイントは以下の 3 点です。

- 各エージェントの成果物が 直接最終版になるのではなく、必ず Devil’s Advocate のレビューを経由する

- Copilot エキスパート(紫)がエージェント定義のフォーマット品質を評価する(技術面)

- HR 評価エージェント(緑)がビジネス要件への準拠度を評価する(ビジネス面)

手順 2: フォルダ階層の設計と準備

先ほど設計したフォルダ階層を実際にリポジトリに作成します。

|

|

各フォルダの目的と、配置される成果物を以下にまとめます。

| フォルダ | CAF フェーズ | 成果物の内容 | 今回の対象 |

|---|---|---|---|

01_strategy/ |

戦略 (Strategy) | 組織評価、動機定義、チーム構成、組織準備 | ✅ |

02_plan/ |

計画 (Plan) | デジタル資産評価、導入計画、スキルロードマップ | 次回以降 |

03_ready/ |

準備 (Ready) | Landing Zone 設計、Azure 環境準備 | 次回以降 |

04_adopt/ |

導入 (Adopt) | 移行計画、イノベーション計画 | 次回以降 |

05_govern/ |

ガバナンス (Govern) | ポリシー定義、コンプライアンス基準 | 次回以降 |

01_、02_ と番号を付けているのは、ファイルシステム上で CAF のフェーズ順にソートされるようにするためです。CAF のフェーズは順序性があるため、成果物の依存関係が明確になります。手順 3: 戦略フェーズの無人実行

いよいよ本題です。CCoE エージェントをオーケストレーターとして、各エージェントに /delegate で指示を出し、戦略フェーズの 5 ステップを無人で実行します。

無人実行の全体フロー

sequenceDiagram

participant U as ユーザー

participant CLI as Copilot CLI

participant CA as Copilot Coding Agent

participant CCoE as CCoE Agent

participant CS as Cloud Strategy

participant DA as Devil's Advocate

participant Others as 他のエージェント

U->>CLI: /delegate で戦略フェーズ実行を委任

CLI->>CA: タスクをバックグラウンドで実行

rect rgb(230, 240, 255)

note over CA,DA: ステップ 1: クラウド導入戦略の評価

CA->>CCoE: ステップ 1 の実行を指示

CCoE->>CS: 組織の現状評価を指示

CCoE->>Others: 各専門分野の現状を報告

CS->>DA: strategy_assessment.md をレビュー依頼

DA->>CS: 評価の甘さを指摘

CS->>CS: 指摘を反映して改善

end

rect rgb(230, 255, 230)

note over CA,DA: ステップ 2〜5: 同様のサイクル

CA->>CCoE: 各ステップを順次実行

CCoE->>Others: 各エージェントに指示

Others->>DA: 成果物をレビュー依頼

DA->>Others: フィードバック

Others->>Others: 改善を反映

end

CA->>CA: 全成果物の最終レビュー

CA->>U: PR を作成して完了報告

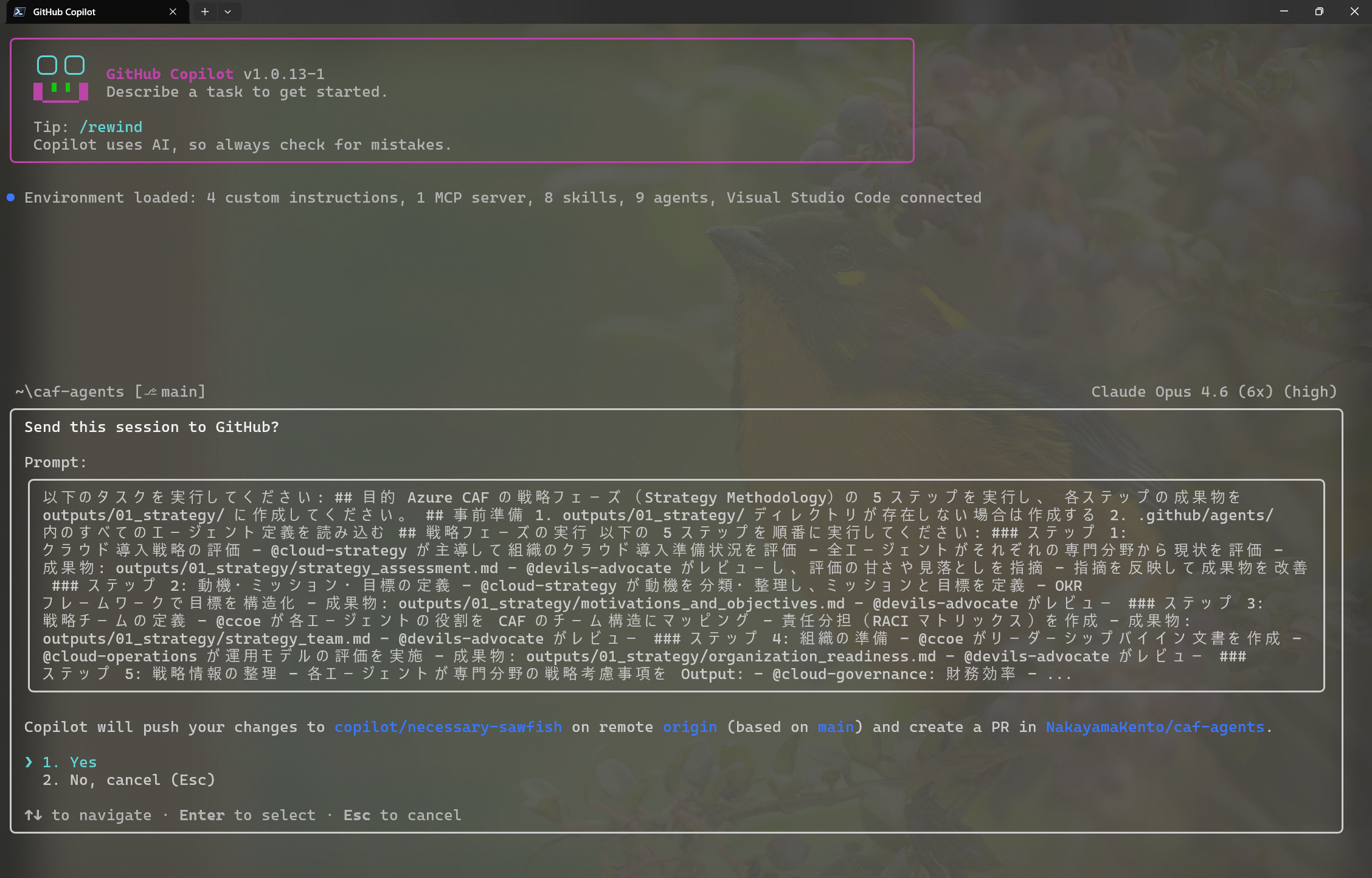

/delegate コマンドの実行

以下のコマンド 1 つで、戦略フェーズ全体を無人実行します。

|

|

ここからは、各ステップでエージェントがどのような成果物を作成し、Devil’s Advocate がどのようなフィードバックを返したかを見ていきます。

ステップ 1: クラウド導入戦略の評価

最初のステップでは、Cloud Strategy エージェントが主導して組織のクラウド導入準備状況を評価します。他のエージェントもそれぞれの専門分野から現状の評価に参加します。

CAF の クラウド導入戦略を評価する ステップに基づき、以下の観点で評価を行います。

| 評価観点 | 担当エージェント | 評価内容 |

|---|---|---|

| ビジネス戦略の明確さ | Cloud Strategy | 事業目標とクラウド導入の整合性 |

| ガバナンスの成熟度 | Cloud Governance | ポリシー・コンプライアンスの現状 |

| 技術的な準備度 | Cloud Platform | 既存インフラのクラウド対応状況 |

| 運用能力 | Cloud Operations | 監視・インシデント対応の体制 |

| セキュリティ態勢 | Cloud Security | セキュリティポリシーの整備状況 |

生成された strategy_assessment.md の主要部分は以下のとおりです。

Devil’s Advocate のフィードバック(ステップ 1)

Critical 6 件・High 1 件の指摘が出ました。「ROI・TCO 数値が文書間で矛盾している」「DC 契約満了とロードマップの時系列が合わない」「Year1 のコスト削減額が成立しない」「人員計画が非現実的」等の指摘を受け、TCO 削減率の統一(35%)、ロードマップの改訂、投資回収期間の修正(18〜24 ヶ月)などが行われました。

ステップ 2: 動機・ミッション・目標の定義

2 番目のステップでは、Cloud Strategy エージェントがクラウド導入の動機を分類し、ミッションと目標を定義します。

今回は、クラウド導入の動機を以下のカテゴリに分類しています。

| カテゴリ | 動機の例 | 戦略的意味合い |

|---|---|---|

| マイグレーショントリガー | データセンター契約満了、コスト削減、運用の簡素化 | 既存ワークロードのリフト&シフトから開始 |

| イノベーショントリガー | 新市場参入、顧客体験変革、AI/ML 活用 | クラウドネイティブ技術の活用、PaaS 優先 |

| 重要なビジネスイベント | M&A、規制対応、事業継続性 | 緊急性と制約に基づくスコープ設定 |

Cloud Strategy エージェントは、これらの動機を OKR(Objectives and Key Results)フレームワークで構造化した成果物を作成しました。

Devil’s Advocate のフィードバック(ステップ 2)

Devil’s Advocate から「DC 契約満了 FY2026 Q3 と移行ロードマップが矛盾している」「OKR の Key Result に定量基準がない」との指摘があり、段階的移行(18〜24 ヶ月)への修正と各 KR へのベースライン・目標値の設定が行われました。

ステップ 3: 戦略チームの定義

3 番目のステップでは、CCoE エージェントが各エージェントの役割を CAF のチーム構造にマッピングします。

CAF の 戦略チームを定義する ステップでは、戦略を構築し実行するための個人とチームを特定することが求められています。今回は AI エージェントがチームメンバーを務めるため、従来のチーム構成とは異なるアプローチが必要です。

CCoE エージェントが 10 の活動領域 × 7 チームの RACI(Responsible, Accountable, Consulted, Informed) マトリックスを作成しました。また、クラウド導入の失敗要因分析(組織・チーム体制の未整備が約 35%)に基づいたチーム設計がなされています。詳細は strategy_team.md を参照してください。

ステップ 4: 組織の準備

4 番目のステップでは、リーダーシップのバイイン(経営層の支持獲得)と組織戦略の調整を行います。CAF の 組織を準備する ステップに基づいています。

CCoE エージェントがエグゼクティブバイイン文書の骨格を作成し、Cloud Operations エージェントが運用モデルの評価を行いました。

エグゼクティブバイイン文書の構成

成果物として作成された organization_readiness.md には、以下のセクションが含まれています。

- エグゼクティブサマリー: 経営層向けの 1 ページ要約

- ビジネスケース: クラウド導入の投資対効果(ROI)

- リスクと緩和策: 想定されるリスクとその対応策

- ロードマップ: 段階的な導入スケジュール

- 必要な投資: 人材、技術、トレーニングへの投資

- 成功指標: 各フェーズの KPI

運用モデルの準備度評価

Cloud Operations エージェントが実施した運用モデルの評価では、リーダーシップコミットメント(2.5/5)、文化的準備度(2.0/5)、技術的準備度(1.5/5)、プロセス成熟度(2.0/5)、財務準備(2.5/5)の 5 領域を評価し、すべてに改善ギャップが確認されました。詳細は organization_readiness.md を参照してください。

Devil’s Advocate から「Year1 のコスト削減 ¥280M が成立しない」「総合スコアが他文書と乖離している」「投資回収期間 8〜10 ヶ月が楽観的」等の指摘があり、Year1 を投資フェーズと明記し、投資回収期間を 18〜24 ヶ月に修正、総合スコアを全文書で 2.6/5.0 に統一する対応が行われました。

ステップ 5: 戦略情報の整理

最後のステップでは、各エージェントがそれぞれの専門分野で戦略考慮事項を Output します。CAF の 戦略を通知する ステップに基づき、以下の 5 つの分野をカバーします。

| 分野 | 担当エージェント | 考慮事項の例 |

|---|---|---|

| 財務効率 | Cloud Governance | FinOps プラクティスの導入、コスト最適化戦略 |

| AI 統合 | Cloud Platform | Azure AI サービスの活用方針、AI ガバナンス |

| レジリエンス | Cloud Operations | 事業継続性計画、災害復旧戦略 |

| セキュリティ | Cloud Security | ゼロトラスト戦略、脅威モデリング |

| 持続可能性 | CCoE | カーボンフットプリントの最適化、サステナブルな運用 |

各エージェントが専門分野のセクションを担当し、最終的に 1 つの strategy_considerations.md に統合されます。

手順 4: 成果物のレビューと改善サイクル

5 つの成果物が生成された後、Devil’s Advocate エージェントによる全体レビューと改善のサイクルを回します。

改善サイクルの流れ

graph TB

D1[初回 Output 生成] --> R1[Devil's Advocate<br/>レビュー]

R1 --> F1{重大な<br/>指摘あり?}

F1 -->|はい| I1[指摘を反映して改善]

I1 --> R1

F1 -->|いいえ| C1[CCoE による<br/>最終レビュー]

C1 --> F2{整合性<br/>OK?}

F2 -->|はい| Done[成果物確定]

F2 -->|いいえ| I1

classDef process fill:#6cf,stroke:#333,color:#fff;

classDef decision fill:#fc6,stroke:#333,color:#333;

classDef done fill:#cfc,stroke:#333,color:#333;

class D1,R1,I1,C1 process;

class F1,F2 decision;

class Done done;

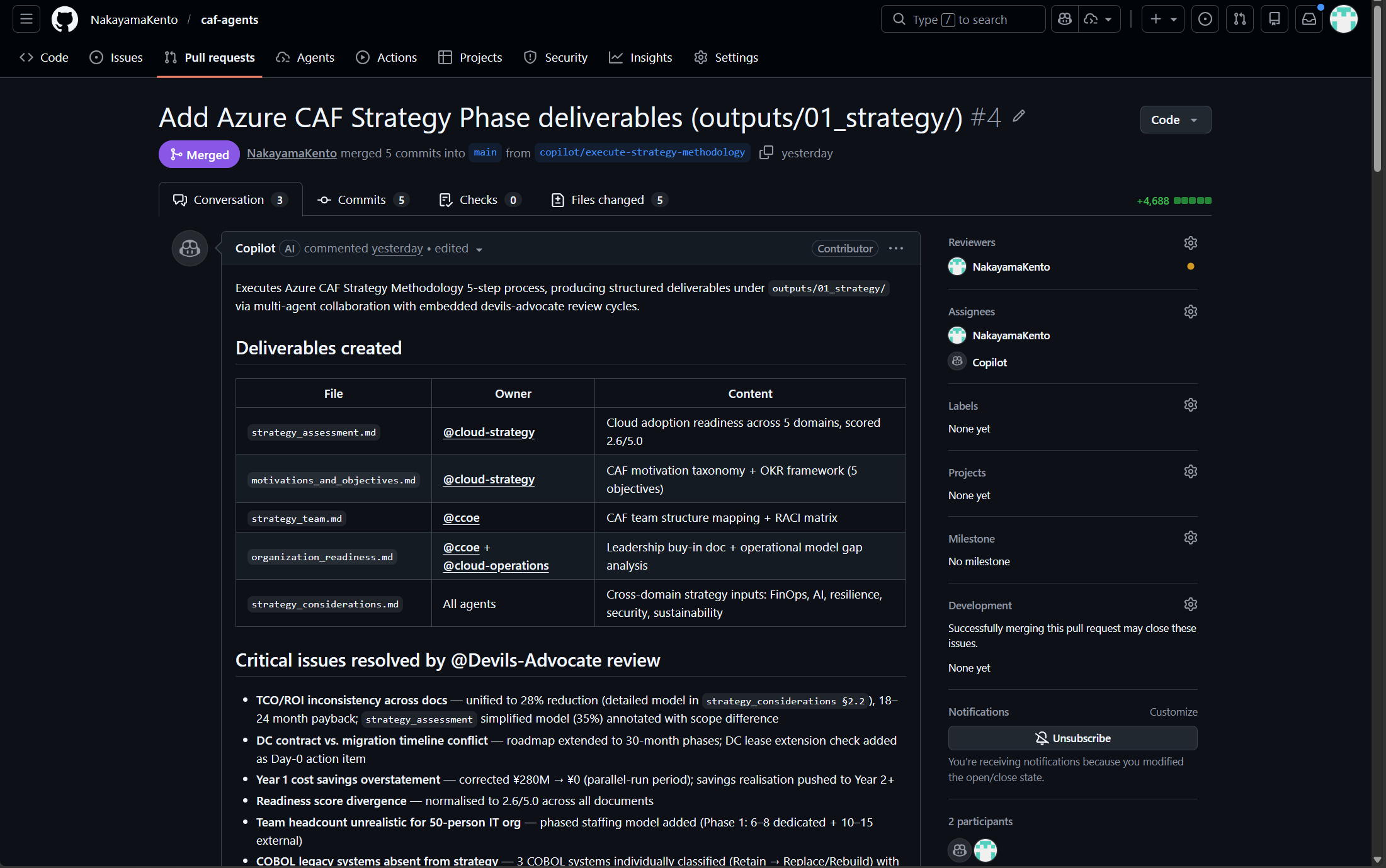

改善の実施結果

今回の検証では、Devil’s Advocate が合計 Critical 5 件・High 1 件の指摘を行い、改善サイクルを経て全成果物が確定しました。合計で約 270 KB(5 ファイル)の戦略ドキュメントが生成されています。

すべての重大指摘が解消された時点で、改善サイクルを終了しました。

CCoE の最終レビュー

CCoE エージェントが全成果物の整合性を確認しました。総合準備スコア(2.6/5.0)の統一、投資回収期間(18〜24 ヶ月)の統一、TCO 削減率の参照先指定、ロードマップ時系列の整合性など 7 項目がチェックされ、すべて合格と判定されています。

手順 5: エージェントの評価(Copilot エキスパート + 人事エージェント)

最後に、エージェントの品質を 2 つの観点から評価します。フォーマット整備の記事 で導入した 2 エージェント連携評価 のアプローチを適用します。

- Copilot エキスパートエージェント(技術評価): フォーマット準拠、description 品質、ツール最小権限、バウンダリ定義、具体例、Skills 連携、Instructions 活用の 7 観点 × 5 段階 = 35 点満点

- 人事評価エージェント(ビジネス評価): CAF 準拠度、役割の明確さ、実用性、連携、セキュリティに加え、新たに 批判的思考力 と 戦略フェーズへの貢献度 を追加した 7 観点 × 5 段階 = 35 点満点

両方を組み合わせた 統合スコア(/70) で全 9 エージェントを評価しました。

評価の実施

2 つのエージェントによる評価を /delegate で自動実行しました。

|

|

評価結果サマリー

技術評価で検出された問題

Copilot エキスパートによるフォーマット評価で、以下の主要な問題が検出されました。

@devils-advocateの孤立:SKILL.mdが存在せず(Skills: 1/5)、copilot-instructions.mdのエージェント体系テーブルにも未記載@hr-evaluationの設計不整合: 評価専用エージェントなのに不要なeditツールを保有、バウンダリ定義セクションが欠如(2/5)

ビジネス評価で検出された問題

人事エージェントによる 7 観点評価で、新規追加した 2 観点のスコアが低い傾向がありました。

- 批判的思考力(3/5):

@cloud-governance/@cloud-platform/@cloud-security/@ccoeが推奨事項の提示に特化しすぎ、トレードオフの提示が不足 - 戦略フェーズへの貢献度(2/5):

@cloud-operationsが Operate/Manage フェーズ偏重で、Strategy フェーズへの貢献が未定義

改善の実施

検出された問題に対して、以下の改善を実施しました。

@devils-advocateにSKILL.mdを新規作成し、copilot-instructions.mdのテーブルに追加@hr-evaluationからeditツールを削除し、バウンダリ定義セクションを追加@cloud-governance/@cloud-platform/@cloud-security/@ccoeに ⚖️ 設計上のトレードオフ セクションを追加(例: Deny vs Audit、Hub-Spoke vs Virtual WAN、Defender プラン別コスト対効果、CCoE アンチパターン 5 種)@cloud-operationsに Strategy/Plan/Ready 各フェーズへの具体的貢献を定義

再評価の結果

改善後の再評価で、全 9 エージェントが両評価の合格基準を達成しました。

| エージェント | 技術 (/35) | ビジネス (/35) | 統合 (/70) | 変動 |

|---|---|---|---|---|

| @cloud-strategy | 32 | 34 | 66 | ±0 |

| @cloud-governance | 31 | 33 | 64 | +2 |

| @cloud-platform | 31 | 32 | 63 | +2 |

| @cloud-operations | 30 | 31 | 61 | +2 |

| @cloud-security | 31 | 32 | 63 | +2 |

| @ccoe | 31 | 32 | 63 | +1 |

| @copilot-expert | 33 | 25 | 58 | +1 |

| @devils-advocate | 34 | 30 | 64 | +6 |

| @hr-evaluation | 34 | 29 | 63 | +10 |

全体平均は 62.8/70(89.7%) となり、改善前の 84% から +5.7% 向上しました。特に @devils-advocate(+6)と @hr-evaluation(+10)で大幅な改善が見られました。

詳細は EVALUATION_REPORT.md および PR #5 を参照してください。

実行結果

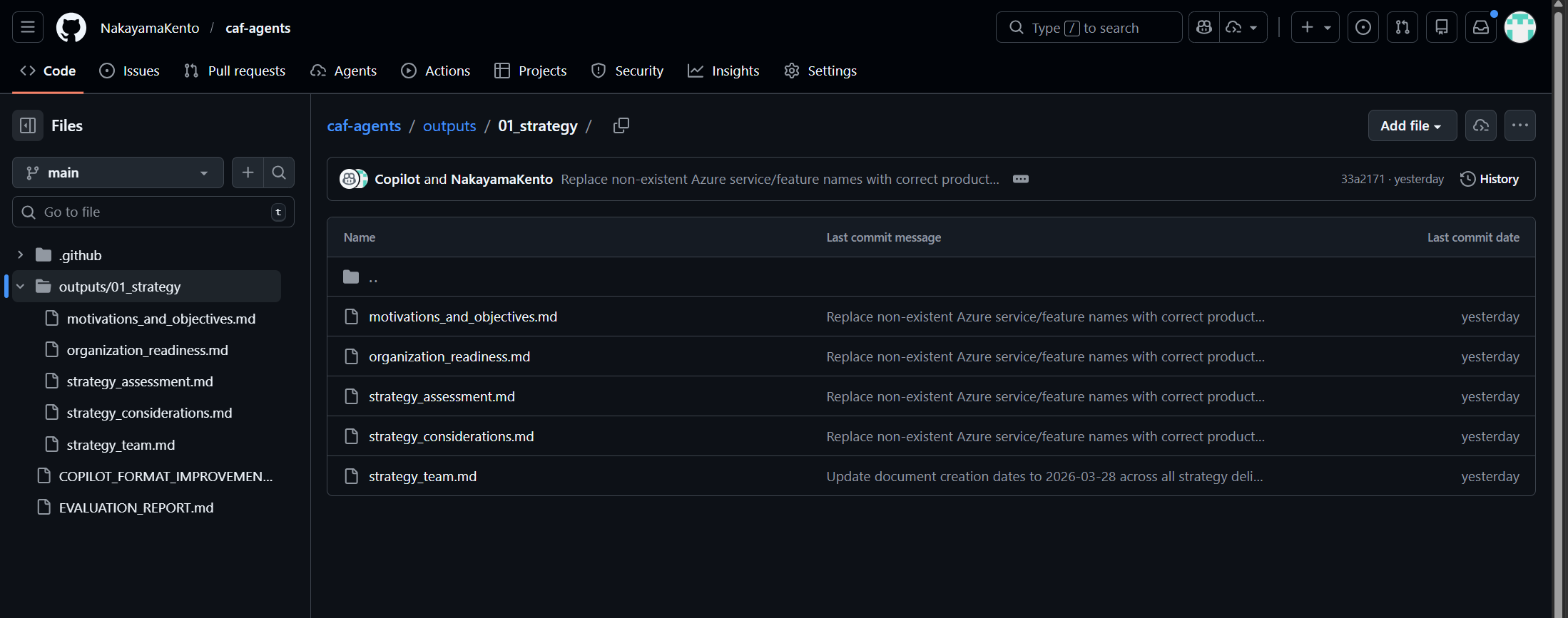

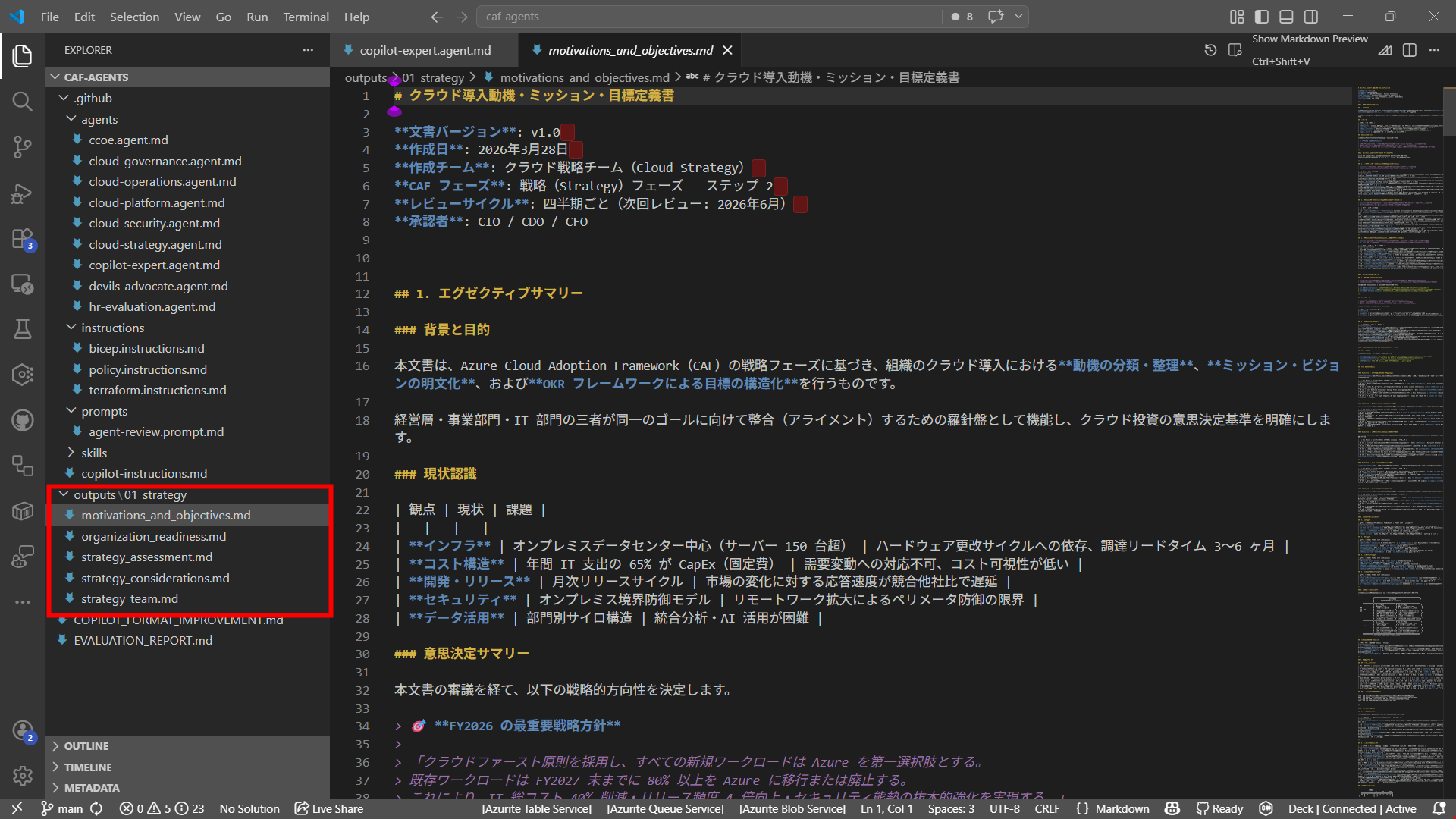

完成した戦略ドキュメント

最終的に完成した outputs/01_strategy/ の成果物は以下のとおりです。

| ファイル | サイズ | 内容 |

|---|---|---|

strategy_assessment.md |

約 49 KB | 5 領域の準備状況評価、総合スコア 2.6/5.0 |

motivations_and_objectives.md |

約 40 KB | 動機の 3 カテゴリ分類、OKR フレームワーク |

strategy_team.md |

約 46 KB | RACI マトリックス、チーム構造定義 |

organization_readiness.md |

約 61 KB | リーダーシップバイイン文書、準備度評価 |

strategy_considerations.md |

約 74 KB | 5 分野の戦略考慮事項、TCO 試算 |

詳細は outputs/01_strategy/ を参照してください。

改善サイクルの回数と結果の推移

各成果物に対して Devil’s Advocate のレビューと改善が実施され、最終的にすべての重大指摘が解消されました。改善サイクルを通じて、合計約 270 KB の戦略ドキュメントが完成しています。

エージェント評価スコアの変化

技術+ビジネスの 2 軸評価(各 35 点、計 70 点満点)により、全 9 エージェントの平均統合スコアが 62.8/70(89.7%)に到達しました。特に @devils-advocate(+6)と @hr-evaluation(+10)で大幅な改善が見られ、SKILL.md の新規作成やバウンダリ定義の追加が効果的でした。

終了基準の達成状況

今回定義した終了基準に対する達成状況は以下のとおりです。

| 終了基準 | 結果 | 達成 |

|---|---|---|

| 戦略ドキュメント 5 ファイルすべて生成 | 5/5 ファイル完成(合計約 270 KB) | ✅ |

| Devil’s Advocate の重大指摘がすべて解消 | 解消済み | ✅ |

| 全エージェントが両評価の合格基準達成 | 全 9 エージェントが技術 28/35 以上・ビジネス 25/35 以上を達成 | ✅ |

| CAF のガイダンスに準拠 | 全ドキュメントが CAF のステップに対応 | ✅ |

まとめ

得られた知見

Azure CAF の戦略フェーズをエージェントで無人実行する検証を通じて、以下の知見が得られました。

-

Devil’s Advocate エージェントの価値は非常に高い: 批判的な視点を持つエージェントを導入することで、Output の品質向上が期待できます。特に「根拠のない数値」「曖昧な表現」「楽観的すぎる目標」に対する指摘が効果的です。エージェント同士がポジティブフィードバックだけを返し合う「ポジティブループ」に陥るリスクを未然に防ぐ意味でも重要です。

-

4 層ガードレールは無人実行で不可欠: フォーマット整備の記事 で導入したガードレール設計(ツール最小権限 × 明示的禁止事項 × 提案のみモード × /plan モード推奨)が、無人実行時のエージェント暴走防止に貢献します。特に Devil’s Advocate に

edit権限を付与しないことで、成果物の意図しない改変を防止できます。 -

2 エージェント連携評価(技術 + ビジネス)の効果: Copilot エキスパートと人事評価エージェントの 2 つの視点で全 9 エージェントを評価することで、単一視点では見えない問題を検出できます。実際に技術評価では

@devils-advocateの SKILL.md 欠如や@hr-evaluationの不要なツール付与が、ビジネス評価では批判的思考力やフェーズ貢献度の不足が検出されました。統合スコア(/70)で管理することで、技術・ビジネス双方のバランスが取れた改善が可能になります。 -

フォルダ階層の設計は早期に行うべき: 今回、CAF の全フェーズを見据えたフォルダ構造を設計したことで、成果物の管理が容易になりました。後からフォルダ構造を変更すると、ドキュメント間の参照関係が壊れるリスクがあるため、最初の段階で設計しておくことをお勧めします。

-

改善サイクルは数回で収束する: エージェントが前回の指摘を学習して同じ間違いを繰り返さないため、改善サイクルは数回で収束することが期待できます。ただし、サイクルの回数は成果物の複雑さによって変動するため、終了基準を明確に定義しておくことが重要です。

-

人事評価の観点はフェーズに応じて更新が必要: 前回の記事で定義した 5 観点の評価基準に「批判的思考力」と「戦略フェーズへの貢献度」の 2 観点を追加したところ、これらの新規観点で低スコアのエージェントが複数検出されました(例:

@cloud-operationsの戦略フェーズ貢献度が 2/5)。CAF のフェーズごとに評価基準を拡張していくアプローチが効果的です。 -

CCoE エージェントのオーケストレーター機能は不可欠: 複数のエージェントが並行して成果物を作成する場合、全体の整合性を確保する調整役が必要です。CCoE エージェントがこの役割を果たすことで、成果物間の矛盾や用語の不統一を防ぐことができました。

今後の展望

戦略フェーズが完了したので、次は CAF の後続フェーズを順次エージェントで実施していく予定です。

| フェーズ | 次回以降の記事 | 主な活動 |

|---|---|---|

| 計画(Plan) | 次回予定 | デジタル資産の評価、導入計画の策定 |

| 準備(Ready) | 今後予定 | Landing Zone の設計と構築 |

| 導入(Adopt) | 今後予定 | ワークロードの移行とイノベーション |

| ガバナンス(Govern) | 今後予定 | ポリシーの適用とコンプライアンス監視 |

特に次回の 計画フェーズ では、今回作成した戦略ドキュメントを入力として、具体的な導入計画と移行対象のワークロード選定を行う予定です。戦略フェーズの成果物が後続フェーズの品質にどう影響するかも検証のポイントです。

注意点

- エージェントの成果物は人間のレビューが必須です: 無人実行はドラフト作成の自動化であり、最終的な意思決定は人間が行うべきです。特に組織の戦略に関わる内容は、ステークホルダーのレビューと承認を経てから確定してください。

- Devil’s Advocate の指摘が常に正しいとは限りません: 批判的な視点は重要ですが、Devil’s Advocate が指摘したすべての項目を採用する必要はありません。ビジネス判断として許容できるリスクもあるため、指摘の取捨選択は人間が行ってください。

- ガードレールは完璧ではありません: 4 層ガードレール設計はリスクを大幅に低減しますが、完全に排除するものではありません。無人実行の結果は必ず人間が確認してください。

- CAF は定期的に更新されます: Microsoft のドキュメントは継続的に更新されるため、エージェントの

.agent.mdファイルも定期的に最新の CAF ガイダンスを反映する必要があります。

参考

- NakayamaKento/caf-agents - GitHub(本記事で使用したエージェントのリポジトリ)

- Azure CAF の組織論に基づいたエージェントを作成し隊(第 1 回: エージェント作成)

- カスタムエージェントのフォーマットを整え隊(第 2 回: フォーマット整備)

- 戦略方法論 - Cloud Adoption Framework | Microsoft Learn

- クラウド導入戦略を評価する - Cloud Adoption Framework | Microsoft Learn

- 動機、ミッション、目標を定義する - Cloud Adoption Framework | Microsoft Learn

- 戦略チームを定義する - Cloud Adoption Framework | Microsoft Learn

- 組織を準備する - Cloud Adoption Framework | Microsoft Learn

- 戦略を通知する - Cloud Adoption Framework | Microsoft Learn

- GitHub Copilot in the CLI - GitHub Docs

- Model Context Protocol